Hack du système de succès, l'opération de rupture de code, programmeur passe craqué Photo Stock - Alamy

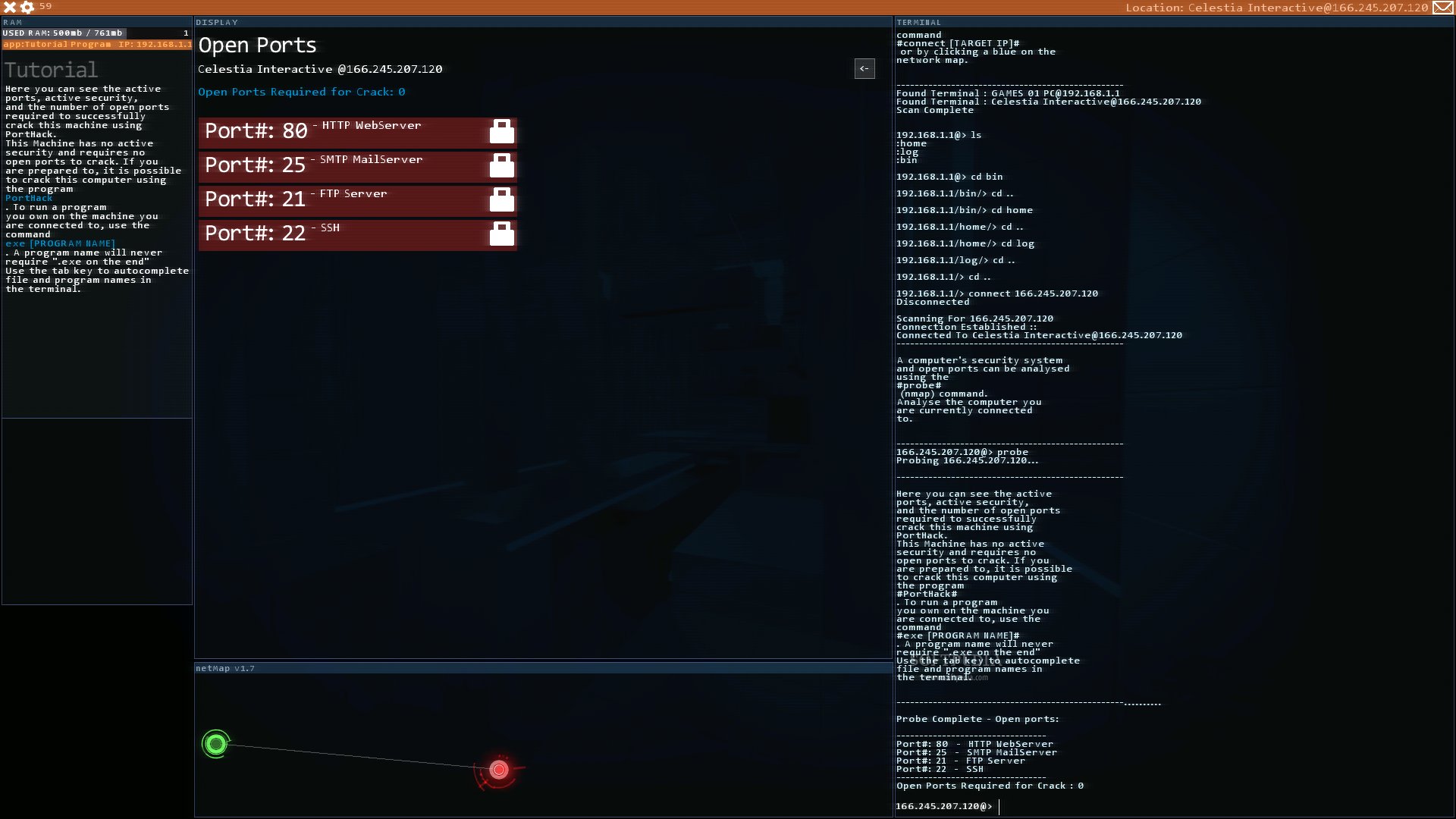

Cyberattaques : dans la peau d'un hacker, pour mieux comprendre les intrusions informatiques - La Voix du Nord

Amazon.fr - Le Kit du Hacker: Apprendre le Hacking Facilement - Pack de 6 livres : Hacking pour Débutant + Dark Python + WiFi Hacking avec Kali Linux + Kali Linux ... +

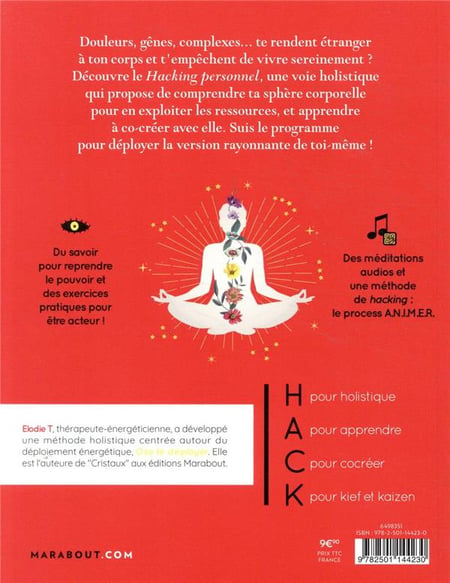

Hack ton corps - explore ton système pour prendre soin de toi ! : Elodie T. - 2501144236 - Livres de Développement Personnel - Livres de Bien-être | Cultura

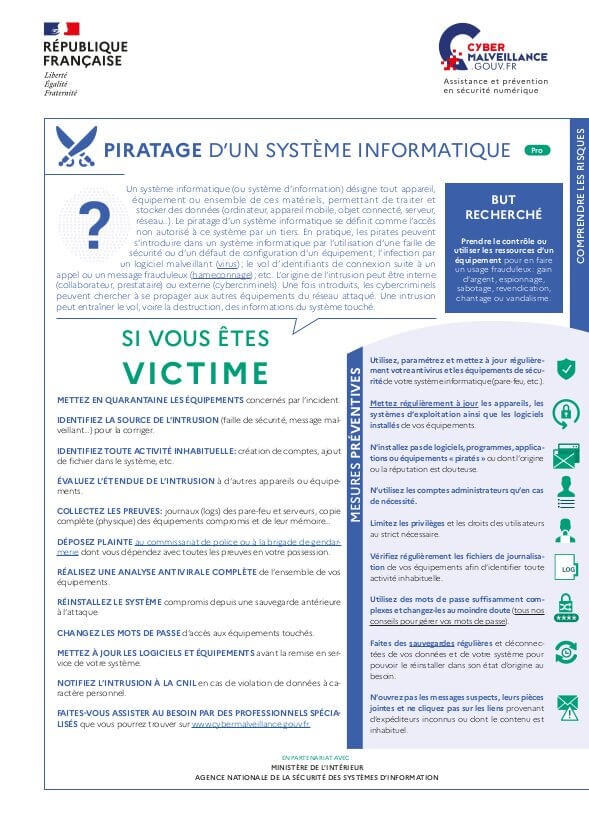

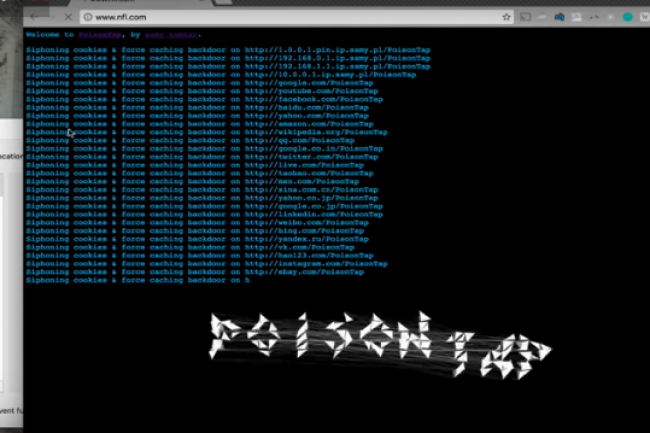

Quels sont les différents types de piratage informatique ? - Assistance aux victimes de cybermalveillance